|

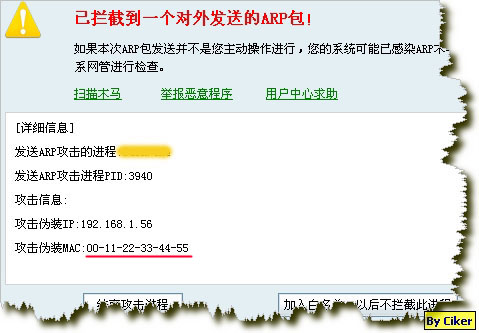

图三,防火墙拦截到了我们伪装的IP(192.168.1.56)和MAC(00-11-22-33-44-55):

图四,ARP欺骗用到的文件。注意图片中的地址路径。其实就是把百度首页和LOGO存了下来,做一个一模一样的假百度。当受害者访问baidu.com的时候,其实访问的是假站点:

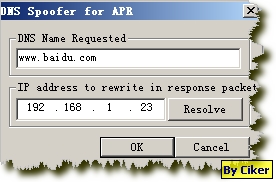

图五,把遭受ARP的用户的百度站点指向我的机器IP(192.168.1.23):

图六,ARP之后的百度。其实访问的是我制作的假站点。利用图四的文件,加上一句话,便于区分。如果不加上那段文字,你能发现是假的么?如果在页面里放一个width和height都为0的iframe呢?或者是其他恶意代码:

服务器的ARP和这个大同小异。用一个小软件就可以使整个机房未防范ARP的服务器上的所有网站都感染病毒。不用一个一个网站入侵,省时省力。据马路消息,盛大某次被黑,就是被ARP。即盛大的服务器没有被入侵,只是同一机房的某台防御比较差的机器被攻克了。

4. ARP的防范

普通防火墙是不能防范ARP的。

专门防范ARP的防火墙有:AntiARP、ARP Guard、360ARP防火墙、金山ARP防火墙,貌似超级巡警也带了ARP防火墙。

PS:非局域网用户就不用装了。

经典论坛交流:

http://bbs.blueidea.com/thread-2841999-1-1.html

本文链接:http://www.blueidea.com/computer/server/2008/5619.asp

出处:蓝色理想

责任编辑:bluehearts

上一页 关于ARP [1] 下一页

◎进入论坛计算机技术版块参加讨论

|